Si está a cargo de un sistema telefónico VoIP / SIP ó está pensando adoptar uno para su empresa, la seguridad VoIP (voz sobre IP) es probablemente una de las consideraciones más importantes que debe tomar en cuenta. En este artículo presentamos diez sencillos consejos que pueden ayudarle a hacer su Sistema PBX IP más resistente contra ataques.

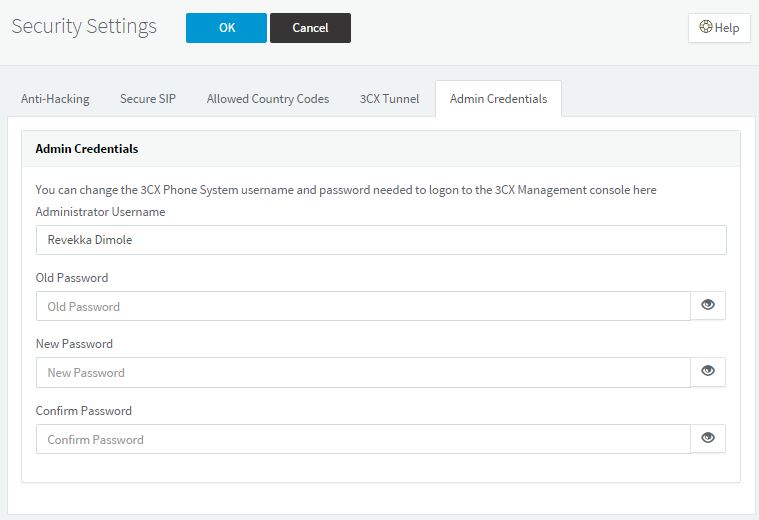

1. Proteja su interfaz administrativa utilizando una buena contraseña – La mayoría de los PBX IP modernos pueden ser configurados a través de una interfaz web. Esto es sumamente práctico, pero por lo mismo es muy importante elegir una contraseña fuerte. Algunos sistemas VoIP vienen con una contraseña de fábrica y dejar esta contraseña en operación puede causar problemas de seguridad. Por lo tanto, es muy importante cambiarla durante el proceso de instalación. Si su servidor PBX opera en equipo no propietario, lo más probable es que esté operando en Windows ó Linux. Este tipo de sistemas normalmente tienen una interfaz administrativa remota como RDP o SSH que permite a los administradores llevar a cabo el mantenimiento del sistema. Los atacantes usualmente atacan indiscriminadamente estos servicios por medio de ‘fuerza bruta’ sobre nombres de usuario comunes del sistema. Por eso, es de suma importancia poner en marcha contraseñas fuertes para estos sistemas de acceso privilegiados.

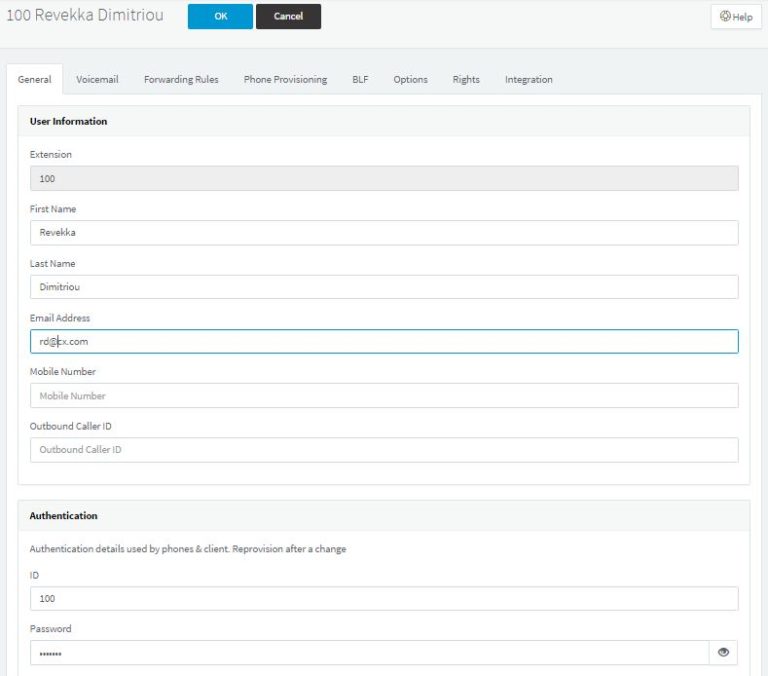

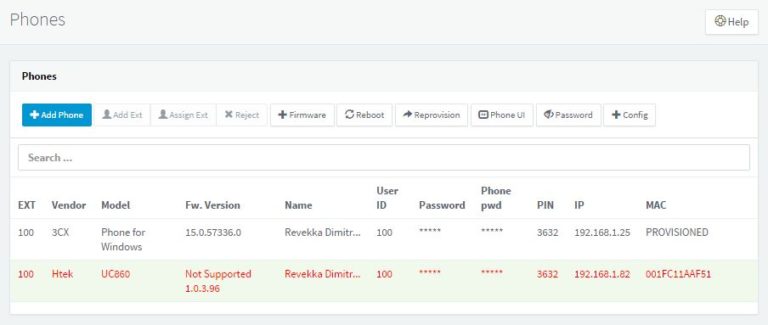

2. Seleccione contraseñas fuertes y originales para sus teléfonos IP – Otro lugar en donde las contraseñas son usuales en los PBX IP es en los teléfonos SIP. Aún cuando el servidor PBX le permite no usar contraseñas o dejarlas en blanco, no lo haga. Dele una contraseña única y fuerte a cada uno de los teléfonos presentes en el PBX IP. Un error común que afecta la seguridad VoIP es establecer la contraseña con el mismo número de extensión del teléfono. Por ejemplo, a la extensión 100 le es dada la contraseña “100”, etc. Los atacantes conocen bien esta tendencia y es una de las primeras vulnerabilidades que explotan.

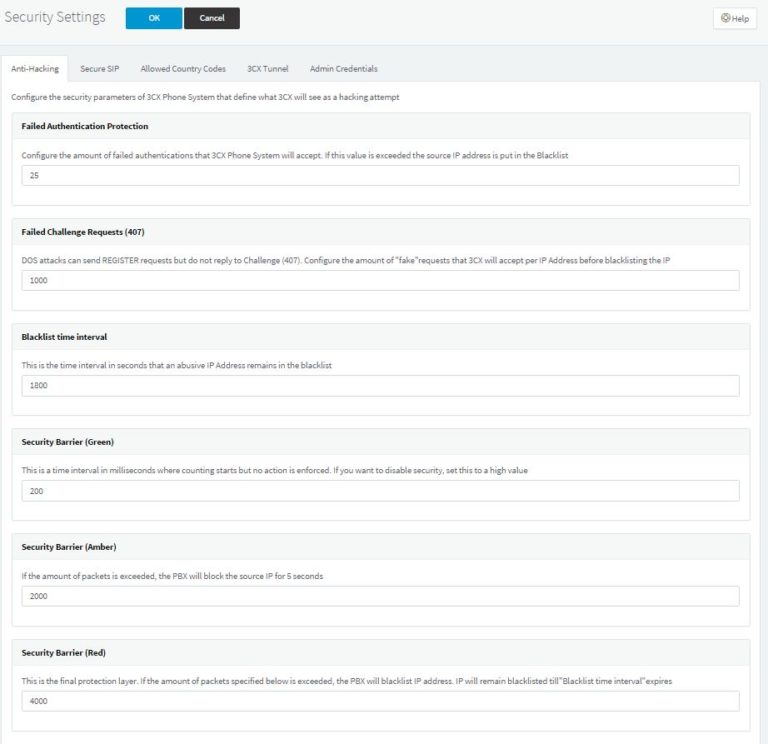

3. Implemente la seguridad VoIP desde la fase de diseño – Si desde el principio considera la seguridad VoIP como una de sus prioridades, será más fácil que esta sea implementada adecuadamente. La planeación es fundamental para evitar problemas de seguridad en el futuro. La seguridad VoIP se refiere a reducir riesgos a un nivel aceptable. La mejor forma de hacer esto es haciendo que la seguridad sea una prioridad desde el inicio. El Sistema Telefónico 3CX también proporciona ajustes adicionales incorporados de Seguridad Anti Hacking para ayudarle en esta tarea, tales como el uso de Secure SIP, ajustes multi configurables Anti Hacking y Lista Negra de IP, haciendo que el Sistema PBX IP sea más resistente a ataques de red.

4. Simplifique lo más posible – El personal de seguridad tiende a ser grandes fans del concepto “KISS – Keep It Simple Stupid”. La segregación a menudo puede ayudar a simplificar escenarios de red complejos. Como un beneficio adicional de la redes segregadas, usualmente han reducido congestión resultando en un desempeño más alto, la seguridad es mejorada y cualquier falla permanece localizable y sin afectar otras partes de la red. Es importante tomar en cuenta que cuando se trata de diseñar una red, no hay una fórmula única que resuelva todos los problemas de seguridad. Cada requerimiento lleva consigo diferentes limitaciones y por lo tanto necesita diferentes soluciones. Por ejemplo, un hotel tiene diferentes preocupaciones de seguridad que una empresa. En el caso de un sistema telefónico en un hotel, este puede no tener ninguna necesidad de estar conectado con el resto del sistema y por lo tanto puede estar físicamente separado del resto de la red interna del hotel. Por otro lado, una central telefónica para empresas puede requerir estar conectado al sistema de datos interno del negocio.

5. Evite exponerse a redes no confiables – La mayoría de las veces no es necesario poner los teléfonos VoIP en la red de internet. De esta manera, los teléfonos VoIP pueden ser colocados tras un firewall con acceso restringido. Esto puede prevenir ataques dirigidos directamente a los teléfonos VoIP. De la misma manera, si el PBX no necesita acceso a internet, el colocarlo en una red protegida puede reducir riesgos. Cuando el sistema telefónico necesita tener acceso a internet, es una buena idea el permitir acceso sólo a los servicios que lo requieren.

6. Utilice IDS (sistema de detección de intrusos)

En seguridad VoIP, implementar medidas preventivas es la mitad del trabajo. El papel del sistema de detección de intrusos es ayudar a los administradores de sistemas y analistas de seguridad a identificar posibles ataques de seguridad antes de que sea demasiado tarde. Un sistema de detección de intrusos huésped puede ser muy útil para identificar ataques al sistema por medio del análisis de archivos, modificación de documentos, etc. A diferencia, un sistema de detección de intrusos de red o NIDS, identifica ataques al monitorear la red. Un ejemplo clásico de NIDS es Snort, el cual está disponible gratuitamente y puede ser configurado para monitorear la red contra ataques VoIP, y alerta al administrador de sistemas cuando estos incidentes llegan a ocurrir.

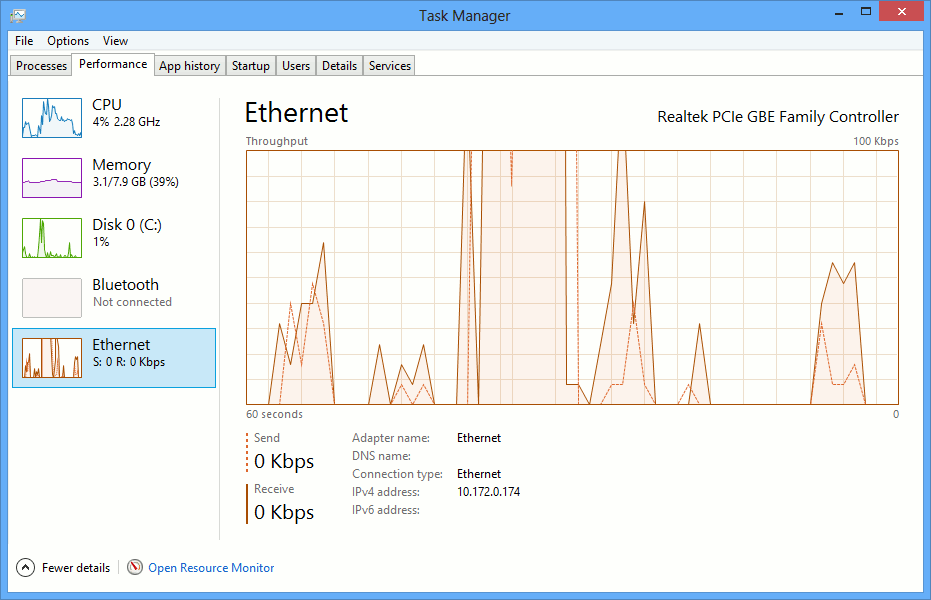

7. Monitoree el uso de la red.

Otra forma de detectar ataques a una central telefónica basada en software es por medio de monitoreo del uso de la red. Cisco tiene Netflow, el cual provee información sobre los usuarios de la red, aplicaciones y horas pico de uso. MRTG es una herramienta de código abierto que también permite monitorear el uso de la red con gráficas que ayudan a identificar visualmente actividades no usuales de la red. La persona responsable debe entonces investigar si el tráfico es legítimo o no. Algunos ataques dirigidos al Sistema PBX VoIP, como son los ataques de fuerza bruta a las contraseñas, generan una gran cantidad de tráfico, el cual puede ser fácilmente detectado con estas herramientas.

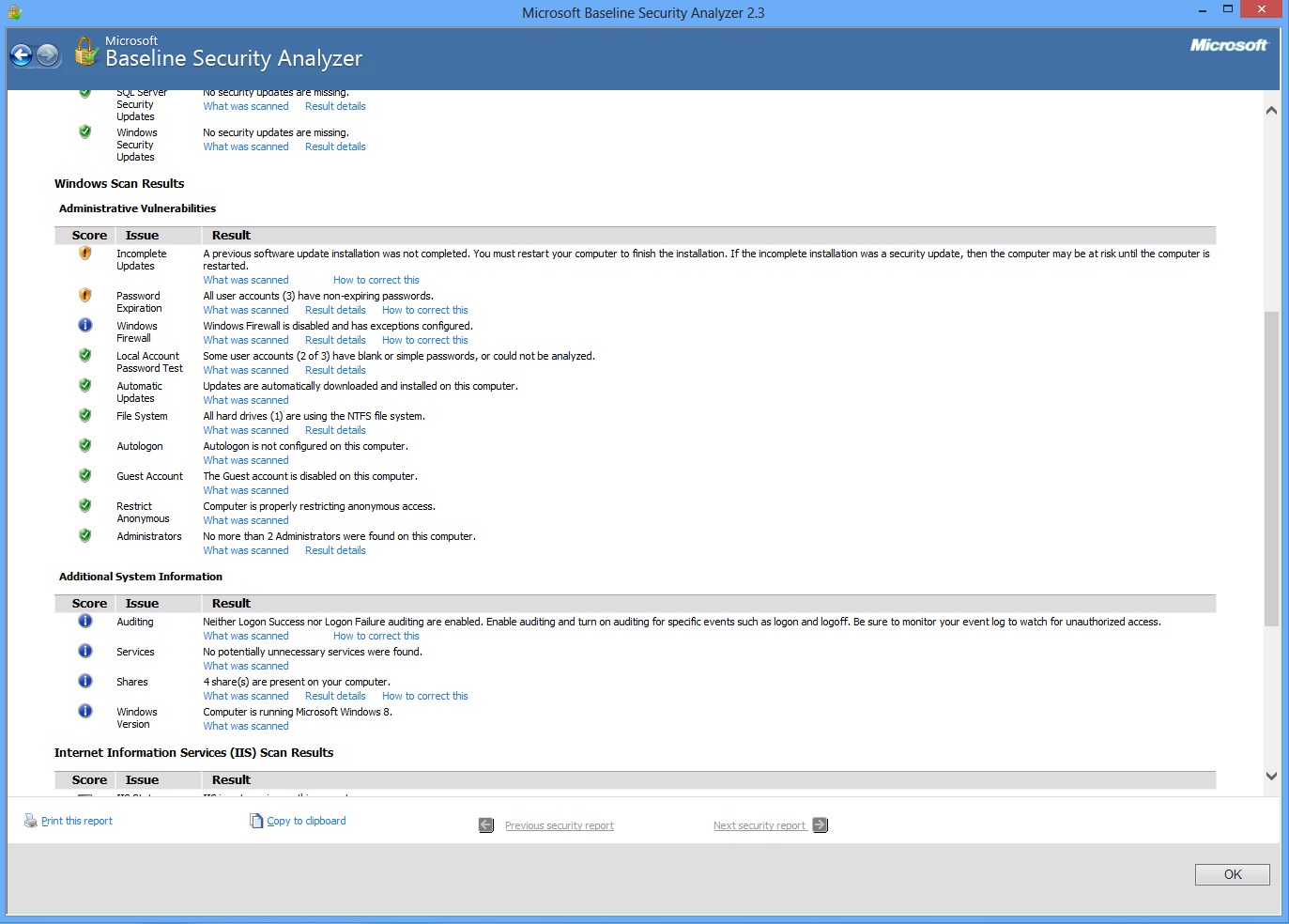

8. Fortalezca su sistema operativo – Una forma de fortalecer el sistema operativo para su PBX IP es detener servicios innecesarios e identificar vulnerabilidades de seguridad. La mayoría de los sistemas ejecutan procesos que no son necesarios para la función que desempeñan y cualquier servicio no crucial para la funcionalidad del PBX IP deberá ser deshabilitado. Algunos de estos servicios pueden ser IIS en Windows ó Sendmail en Linux. Aparte de desactivar servicios innecesarios, existen algunos ajustes específicos que puede modificar para hacer el SO base más seguro y varias herramientas que pueden ayudar a identificar dichas vulnerabilidades y riesgos de seguridad. Por ejemplo, en Windows es recomendable deshabilitar LM y NTLM v1, a menos que haya alguna necesidad de compatibilidad regresiva.

–

–

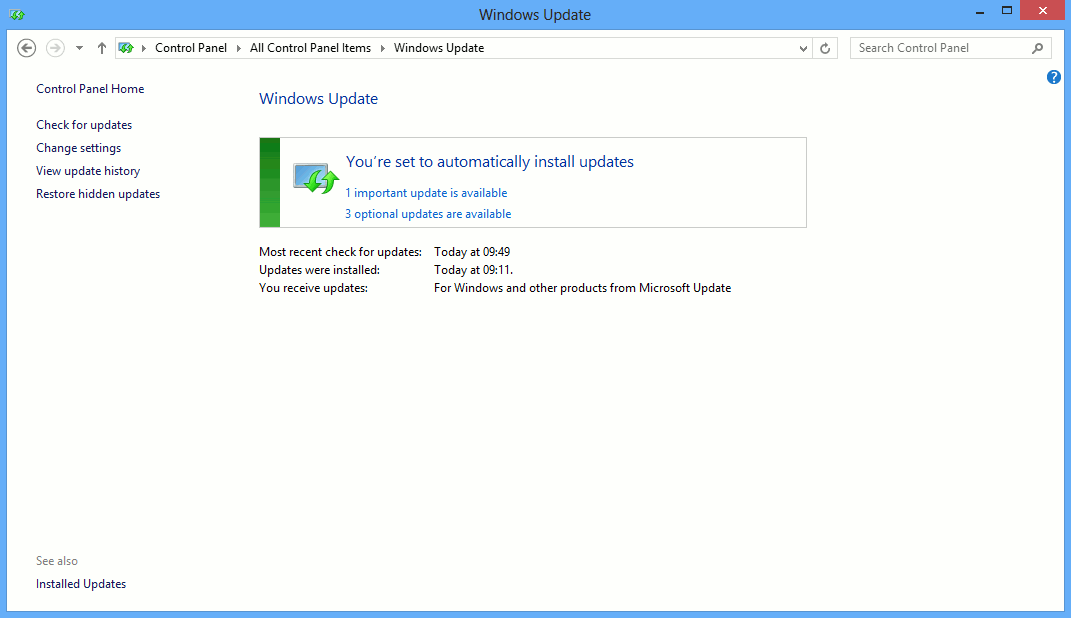

9. Mantenga el Sistema Operativo Actualizado – Los sistemas operativos modernos son actualizados regularmente con parches para incrementar su seguridad. Asegúrese de recibir estas actualizaciones regularmente para mantener su sistema al día. Active las actualizaciones de seguridad automáticas y asegúrese de que su sistema se encuentre en la última versión.

10. Mantenga el Firmware de los Teléfonos Actualizado – Los teléfonos SIP basados en hardware también obtienen actualizaciones de seguridad frecuentemente en forma de actualizaciones de firmware. Algunos defectos de seguridad en firmwares han permitido a atacantes en convertir el Teléfono SIP en un dispositivo de escucha. Asegúrese de que los teléfonos se encuentren actualizados a la última versión de firmware para minimizar el riesgo de estas intrusiones de seguridad utilizando la funcionalidad de actualización de 3CX.

Conclusión

La tecnología de voz sobre IP (VoIP) desde hace años es apreciada y adoptada por un gran número de empresas alrededor del mundo. Por esto es muy importante considerar las implicaciones de seguridad VoIP, las cuales puede ser implementada de forma sencilla y así evitar ataques indiscriminados.